Człowieku, ogarnij to - HASŁA

Z racji moich zainteresowań informatycznych często moi najbliżsi znajomi proszą mnie o pomoc przy rozwiązaniu problemów związanych z komputerami, telefonami i całym tym naszym informatycznym światem. Skłoniło mnie to do napisania tego cyklu, który będzie składał się z kilku postów.

Szczerze, nie czuję się ekspertem w tych kwestiach. Zdaję sobie sprawę, że z wieloma nowościami, szczególnie ze świata Social Mediów, znacznie lepiej ogarniają moje Córki. Nie zmienia to jednak faktu, że to o czym napiszę w tym cyklu nie jest dla mnie problemem i ogarnąłem to na swój sposób.

HASŁA - ZASADY

W obecnych czasach jesteśmy zmuszeni do posiadania haseł prawie do wszystkiego. Oczywiście przesadzam, ale jest ich bardzo dużo, co więcej konsekwencje błędnego ich używania lub ich zapomnienia czasem bolą nas i nasze portfele. Używamy je na codzień do tego aby sprawdzić pocztę, opłacić rachunki, przejrzeć Social Media lub zrobić zakupy w Internecie.

Pierwsza zasada - używaj silnego hasła

Używanie silnych haseł to jedno z podstawowych zabezpieczeń naszych kont. Dlaczego? Otóż, łatwe do odgadnięcia hasła stanowią poważne zagrożenie dla naszych danych, ponieważ hakerzy mogą je łatwo złamać. Z upływem lat, jak widać na poniższych grafikach, w związku ze zwiększającą się mocą obliczeniową komputerów, czas potrzebny do złamania haseł metodą siłową (czyli podstawianie jako hasło od jednego znaku do wielu, w różnych kombinacjach) skraca się. Czyli jest to łatwiejsze i coraz bardziej dostępne.

Czas potrzebny do złamania haseł metodą siłową w 2020 roku

Czas potrzebny do złamania haseł metodą siłową w 2023 roku

Czyli jak widać dobre hasło powinno mieć co najmniej 12 znaków, ale im dłuższe tym lepiej. Po drugie, powinny zawierać kombinację liter (zarówno dużych jak i małych), cyfr oraz znaków specjalnych. Po trzecie, należy unikać używania łatwych do odgadnięcia fraz, takich jak nazwy ulubionych zespołów czy imion naszych bliskich. Ważne jest również, aby każde hasło było unikalne - nie powinno być używane do logowania się na kilku różnych stronach. I to jest kluczowe. Znam wiele osób, które mają to samo hasło do wielu serwisów. Przyczyna takiego działania jest bardzo prosta. Nie chcemy zaśmiecać sobie głowy wieloma, trudnymi hasłami, więc mamy jedno, krótkie, proste i do wszystkiego. Jak to działa w przypadku poznania takiego hasła przez hakera, chyba nie trzeba opisywać.

Nie trudno się domyślić, że większość z nas ma konto u jakiegoś dostawcy pocztowego, robi zakupy chociażby na allegro i ma swój profil w jakimś portalu społecznościowym. Skoro znam hasło i adres mailowy, warto spróbować się zalogować. Na szczęście większość dostarczycieli tego typu usług, wymaga już od nas uwierzytelniania dwuetapowego zwanego również dwupoziomowym.

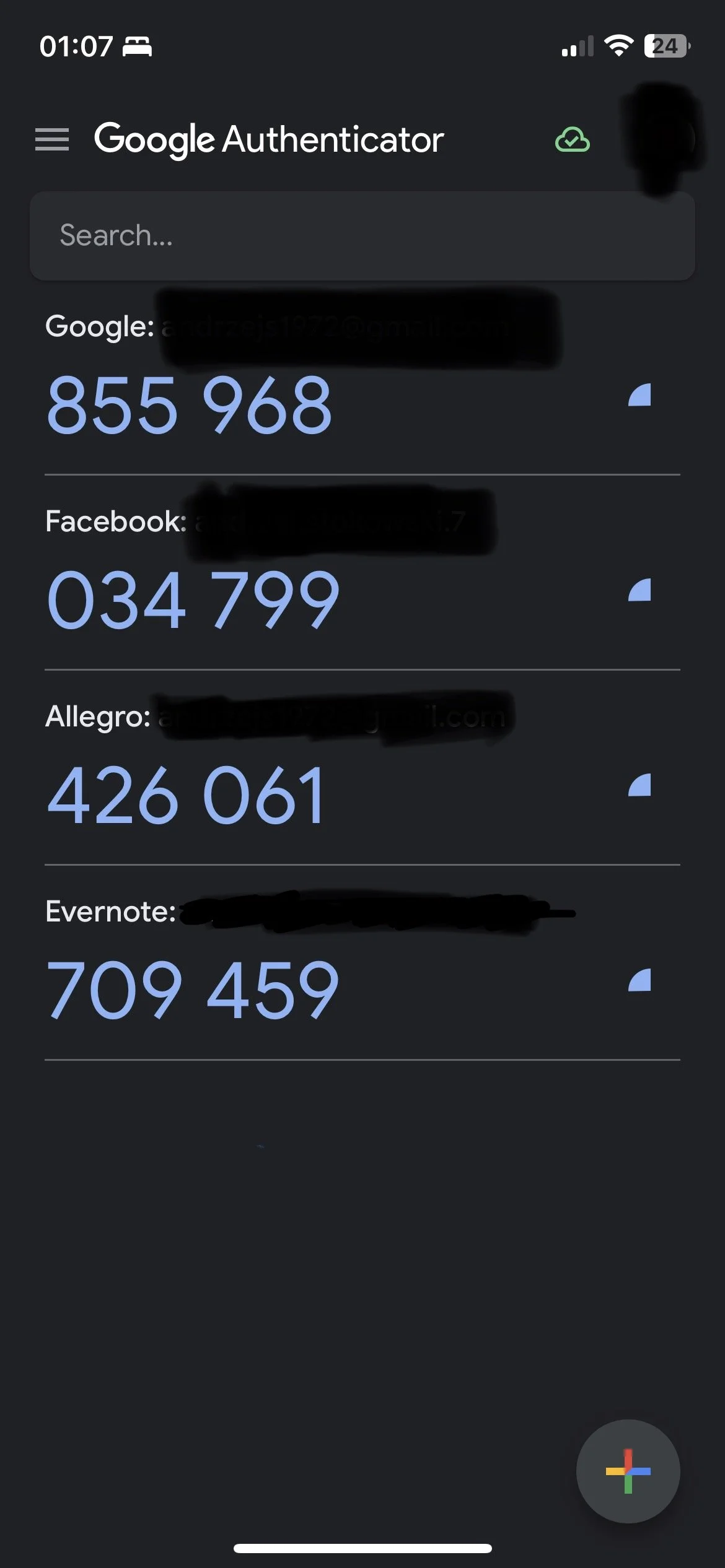

Druga zasada - ustaw Uwierzytelnianie dwuetapowe - 2FA

Dwuetapowe uwierzytelnianie polega na wprowadzeniu drugiego etapu weryfikacji, takiego jak kod wysłany na telefon komórkowy lub hasło jednorazowe generowane przez aplikację. Dzięki temu, nawet jeśli hakerowi uda się przejąć nasze hasło, nie będzie miał dostępu do naszego konta bez dodatkowego kodu lub hasła. Jest to szczególnie ważne w przypadku kont bankowych lub innych, w których przechowywane są ważne dane finansowe czy osobiste. Jest wiele aplikacji uwierzytelniających, generujących takie kody, ja polecam Google Authenticator.

Google Authenticator

Aplikacja generuje jednorazowe kody, które należy podać wraz z loginem i hasłem. Ma zastosowanie nie tylko w logowaniu się do konta Google, można jej używać w wielu innych miejscach wymagających logowania. Jest dostępna w wersji na Androida i iOS-a. Jest bardzo dużo poradników jak zacząć korzystać z tej aplikacji więc nie będę tutaj opisywać tego procesu.

Trzecia Zasada - hasło do poczty twoim hasłem kluczowym

Mogło by się wydawać, że najważniejszym naszym hasłem jest hasło do dostępu do naszego banku. Oczywiście, jest ono bardzo istotne i dobrze gdy jest długie i rozbudowane zgodnie z pierwszą zasadą.

Robiąc jednorazowo zakupy w jakimś sklepie internetowym, do którego nie mamy zamiaru wracać, często podajemy proste hasła. Jest to zrozumiałe, na przykład kupując uszczelkę do cieknącej pralki w sklepie z częściami zamiennymi nie planujemy, że zepsuje się w tej pralce kolejna rzecz. W miejscach, które odwiedzamy częściej te hasła są bardziej skomplikowane.

A co jeśli zapomnisz swojego hasła? Wystarczy kliknąć w link “ZAPOMNIAŁEM HASŁA”. I co wtedy? Dostaniesz maila z linkiem do zmiany hasła na swoją skrzynkę pocztową. Dlatego uważam, że kluczowym hasłem jest hasło, do naszego głównego adresu e-mail. Haker mający dostęp do Twojej poczty z łatwością jest w stanie zalogować się w inne miejsce resetując w nim obecne hasło. Na szczęście znowu dostawcy usług internetowych już dawno o tym pomyśleli i wielu z nich weryfikuje taki proces wysyłając choćby SMS-a na nasz telefon, ale nie jest to jeszcze regułą więc warto ustawić silne hasło do poczty i włączyć uwierzytelnianie dwuetapowe.

Tyle haseł - jak to wszystko spamiętać?

Wystarczy zapamiętać jedno. Tu z pomocą przychodzą nam tak zwane Menadżery Haseł. Dostępnych jest ich wiele. Aby korzystać z tych programów, należy najpierw utworzyć konto i zainstalować odpowiednie rozszerzenie do przeglądarki. Następnie program automatycznie zapisuje hasła i formularze logowania, a także oferuje funkcję automatycznego wypełniania pól logowania. Czyli nie musimy już pamiętać haseł do każdej strony, wpisując nasze główne hasło program sam podpowie nam login i hasło zapisane w naszym Menadżerze Haseł.

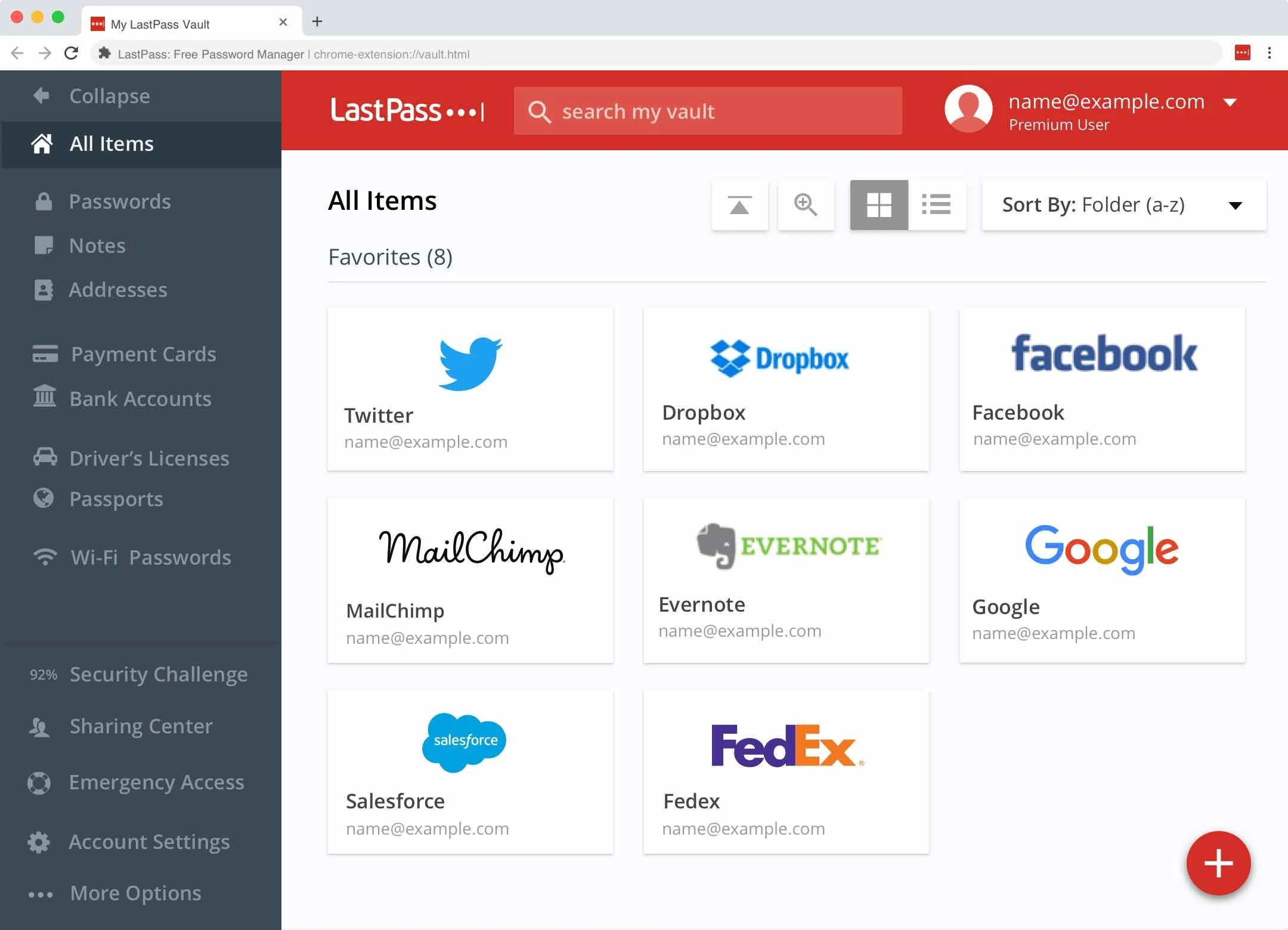

Oto kilka tego typu programów:

LastPass

LastPass to program, który przechowuje i generuje silne hasła. Dodatkowo, automatycznie wypełnia formularze logowania i może być używany na różnych urządzeniach. LastPass ma również opcje udostępniania haseł innym użytkownikom.

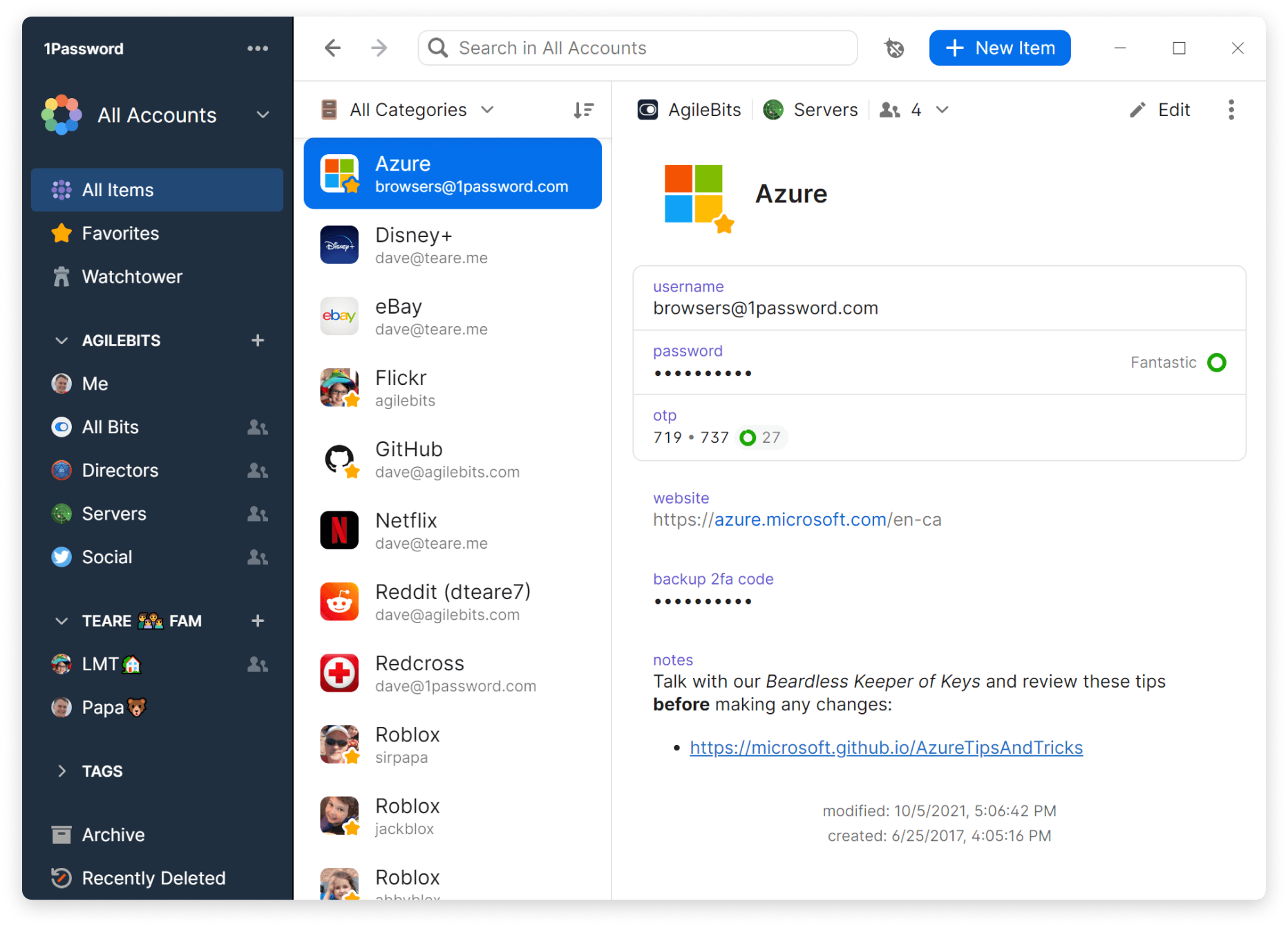

1Password

1Password to płatny program, który oferuje funkcje podobne do LastPass. Ma wbudowaną funkcję sprawdzania wycieku danych. 1Password pozwala również na synchronizowanie haseł między różnymi urządzeniami.

Dashlane

Dashlane to inny płatny program, który oferuje funkcje zarządzania hasłami oraz monitorowania wycieku danych. Dashlane automatycznie zapisuje hasła i formularze logowania i oferuje funkcję automatycznego wypełniania pól logowania.

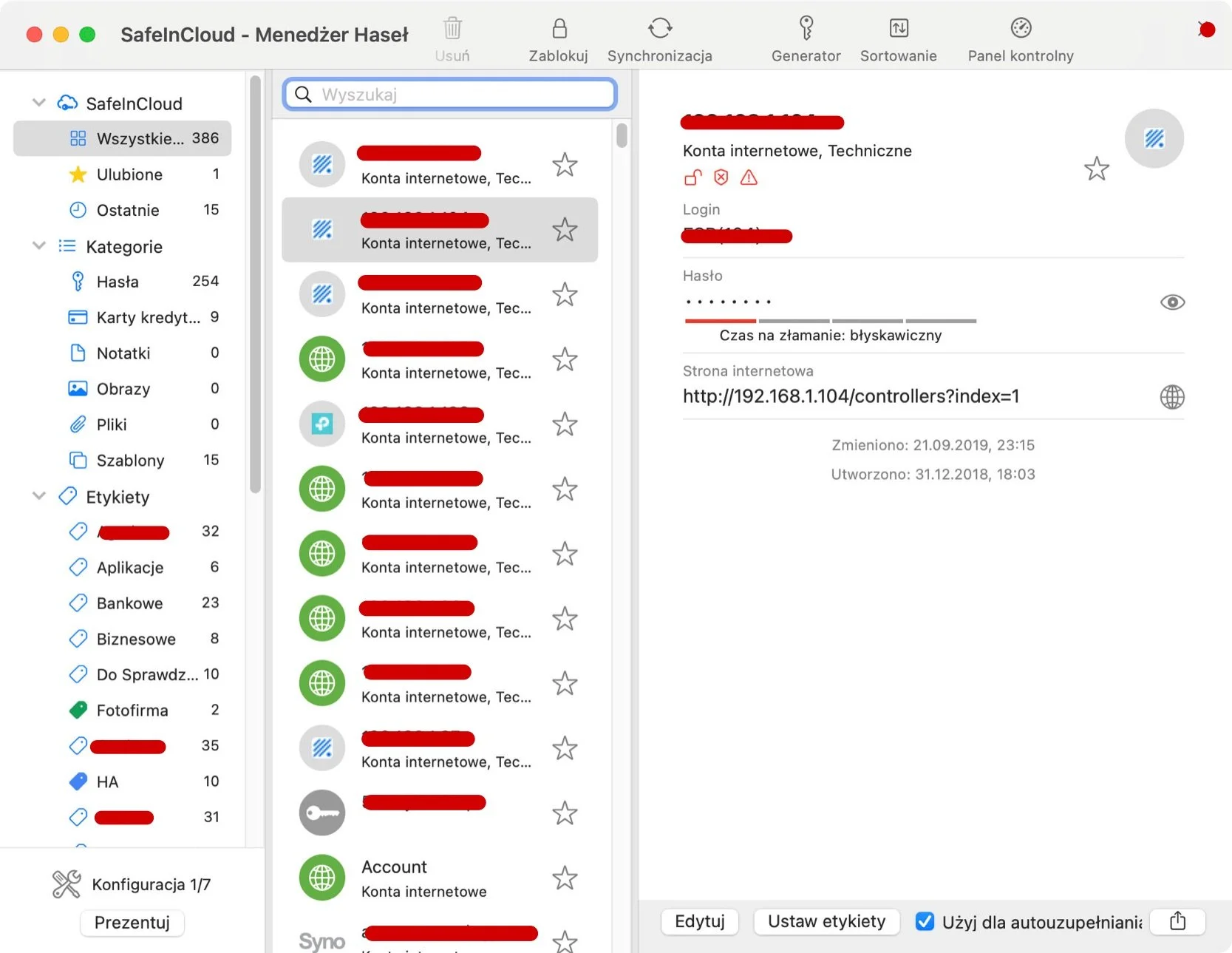

Safe In Cloud

Mnie osobiście najbardziej przypadł do gustu ten program, między innymi dlatego, że istnieje możliwość jego zakupu za jednorazową opłatą. Mam go zainstalowanego na komputerze i telefonie. Podpowiada mi hasła i mam do niego dostęp w każdej chwili. Jak się okazuje, zebrałem już 386 haseł. Nie sposób byłoby to spamiętać.

SafeInCloud umożliwia również generowanie haseł przy zadanych parametrach, z czego ostatnio korzystam coraz częściej. Nie mam głowy aby wymyślać silne, 12-sto znakowe i łatwe do zapamiętania hasła. Wszystkie hasła mam odpowiednio poprzydzielane do różnych grup, co ułatwia mi ich odnalezienie. W przeglądarce mam zainstalowane rozszerzenie więc logowanie odbywa się niemalże automatycznie. Polecam zainstalowanie go w telefonie i w komputerze i edycję w komputerze, jest to znacznie wygodniejsze i szybsze rozwiązanie.

Baza haseł jest synchronizowana automatycznie z chmurą więc nie trzeba się martwić o dostępność wpisanych haseł na innym urządzeniu.

Jedyną wadą jest brak możliwości udostępniania haseł. Zdarzały się sytuacje kiedy chciałem udostępnić w Rodzinie np. hasło do jakiegoś sklepu internetowego i musiałem wtedy wysyłać zrzuty ekranu. Z drugiej strony, dzięki temu właśnie, wszyscy w mojej Rodzinie zaczęli używać tego oprogramowania.

Obecnie wiele przeglądarek oferuje zapamiętywanie nazw użytkownika i haseł, w telefonach iPhone mamy możliwość zapamiętania tych danych w Pęku Kluczy. Jest to dużym ułatwieniem ale uważam, że wygodniej jest korzystać z Menadżerów Haseł. Kod do walizki lub alarmu, który nie wpisze się automatycznie (chyba że nasza walizka ma połączenie z internetem 😀), nawet gdybyśmy wpisali go do Pęku Kluczy czy do haseł zapamiętanych przez przeglądarkę, łatwiej odnajdziemy w przeznaczonym do tego oprogramowaniu.

Podsumowanie

Na koniec kilka zasad, o których należy pamiętać:

Używaj różnych haseł dla różnych kont - dzięki temu, jeśli hakerowi uda się przejąć jedno z Twoich haseł, nie będzie miał dostępu do wszystkich Twoich kont.

Unikaj oczywistych haseł - nie używaj haseł takich jak "123456" czy "hasło". Takie hasła są łatwe do odgadnięcia przez hakerów.

Korzystaj z uwierzytelniania dwupoziomowego - to kolejna bariera, którą bardzo ciężko ominąć.

Regularnie zmieniaj swoje hasła - zaleca się zmienianie haseł co kilka miesięcy.

Nie zapisuj haseł na kartce, w notesie czy w pliku tekstowym - taki sposób przechowywania haseł jest bardzo niebezpieczny, ponieważ nie jest zabezpieczony przed dostępem niepowołanych osób.

Korzystaj z programów do zarządzania hasłami, takich jak Safe In Cloud - dzięki temu będziesz mieć pewność, że Twoje hasła są bezpiecznie przechowywane i chronione przed nieautoryzowanym dostępem.